I. Introduction▲

I-A. Module dÃĐveloppement sÃĐcurisÃĐ▲

Objectifs du module :

- comprendre les exceptions pour amÃĐliorer la robustesse de codes Java ;

- savoir introduire les tests unitaires et comprendre leurs limites.

II. Exceptions▲

II-A. Rappels▲

- try/catch : handler qui traite l'exception.

- Une mÃĐthode peut :

- rÃĐcupÃĐrer l'exception (catch dans la fonction)Â ;

- faire suivre l'exception (throws dans la dÃĐclaration).

- Types d'exceptions :

- checked exception : toutes, saufâĶ ;

- error : Error (e.g. java.io.IOError) ;

- runtime : RuntimeException (e.g. NullPointerException).

Un bloc try/catch permet de ÂŦ tenter Âŧ d'exÃĐcuter des instructions qui sont susceptibles de lever des exceptions. Le bloc catch(X e) rÃĐcupÃĻre une exception levÃĐe si la classe de l'exception est une sous-classe de X.

Certaines exceptions sont obligatoirement protÃĐgÃĐes (ÂŦ cachÃĐes Âŧ) par l'utilisateur : ce sont les checked exceptions. Cependant, d'autres exceptions peuvent ne pas Être protÃĐgÃĐes par un bloc try/catch ÃĐtant donnÃĐ leur caractÃĻre imprÃĐvisible et pour ÃĐviter de surcharger le code.

II-A-1. Exemple try▲

Exemple tirÃĐ de [JSEBibliographie] : ouverture et ÃĐcriture dans un fichier texte :

private Vector vector;

private static final int SIZE = 10;

PrintWriter out = null;

try

{

System.out.println("Entered try statement");

out = new PrintWriter (new FileWriter ("OutFile.txt"));

for (int i = 0; i < SIZE; i++)

{

out.println("Value at: "+i+" = "+vector.elementAt(i));

}

}

catch âĶ

finally âĶ- FileWriter peut lever une exception de type IOException.

- PrintWriter peut lever une exception de type FileNotFoundException.

- L'appel à println ne lÃĻve jamais d'exception, comme indiquÃĐ dans la Javadoc :

Methods in this class never throw I/O exceptions, although some of its constructors may. The client may inquire as to whether any errors have occurred by invoking checkError().

II-A-2. Exemple catch▲

Exemple tirÃĐ de [JSEBibliographie]Â :

try

{

...

}

catch (FileNotFoundException e)

{

System.err.println("FileNotFoundException: " + e.getMessage());

throw new SampleException(e);

}

catch (I0Exception e)

{

System.err.println("Caught I0Exception: IT " + e.getMessage());

}

finally

{

System.out.println("PrintWriter not open");

}- FileNotFoundException hÃĐrite de IOException : l'ordre des catch est important.

- System.err est la sortie standard d'erreur.

- La directive finally est exÃĐcutÃĐe dans tous les cas aprÃĻs un ou aucun catch.

II-A-3. SpÃĐcifier une exception▲

Une mÃĐthode qui lÃĻve une exception la dÃĐclare dans son prototype à l'aide du mot-clÃĐ throws (à ne pas confondre avec throw):

- obligation pour les codes appelant de choisir entre :

- rÃĐcupÃĐrer l'exception (Ã l'aide d'un try/catch),

- laisser remonter l'exception en la filtrant (et filtrer les exceptionsFiltrer les exceptions),

- laisser remonter l'exception en la retypant (et chaÃŪnes d'exceptionsChaÃŪne d'exception)Â ;

- plusieurs exceptions peuvent Être dÃĐclarÃĐes (sÃĐparation par une virgule). Une mÃĐthode peut lever une ou plusieurs exceptions :

public void writeList() throws I0Exception

{ âĶ }

public void writeList() throws FileNotFoundException, EOFException

{ âĶ }Le main est un cas particulier qui fait remonter l'exception jusqu'à la virtual machine qui arrÊte alors l'exÃĐcution :

public static void main(String args[]) throws Exception { ...II-A-4. Lever une exception▲

Lever une exception consiste à arrÊter l'exÃĐcution normale du programme et à ÂŦ lancer Âŧ une exception à travers un objet nouvellement instanciÃĐ, hÃĐritant de Throwable qui va remonter la pile d'appels des fonctions.

- Lever une exception se fait à l'aide de throw(e).

- L'objet crÃĐÃĐ est une instance d'une classe d'exception

public Object pop()

{

if (size == 0)

{

throw new EmptyStackException();

}

...II-B. HiÃĐrarchie des exceptions▲

II-B-1. Filtrer les exceptions▲

- Un bloc catch(X e) capture une exception de type Y si Y est une sous-classe de X.

- On peut donc ÂŦ filtrer Âŧ les exceptions par des catchs successifs :

- le premier catch filtre l'exception la plus typÃĐe ;

- les catch suivants filtrent les exceptions de type plus gÃĐnÃĐral ;

- c'est le principe du tamis filtrant du sable mÃĐlange à du gravierâĶ

try

{

âĶ

}

catch (FileNotFoundException e)

{

System.Prr.println("Erreur d'ouverture de fichier.");

}

catch (I0Exception e)

{

System.err.println("Erreur d'entrÃĐe/sortie.");

}II-B-2. ChaÃŪne d'exception▲

Une chaÃŪne d'exception permet de faire suivre une exception en la retypant.

- La rÃĐcupÃĐration d'exception peut parfois ne pas Être rÃĐsolue : on la forward.

- Le changement de type permet de clarifier le type du problÃĻme :

- NullPointerException : peu prÃĐcis ;

- I0FileException : mieux ;

- I0CarWriterException : trÃĻs prÃĐcis

public class IOCarWriter

{

public write()

{

try

{

...

}

catch (I0FileException e)

{

throw new IOCarWriterException("Other I0Exception", e);

}

}

}

public class CarManager

{

IOCarWriter writer = new IOCarWriter();

try

{

writer.write();

}

catch (I0CarWriterException e)

{

System.err.println("Error when writing a car !");

}

}II-C. CrÃĐer une classe d'exception▲

- Choisir une classe mÃĻre en fonction du type d'exception.

- CrÃĐer la sous-classe par hÃĐritage.

- Ajouter du code informatif (optionnel).

- C'est tout.

- Exemple : [RiffletBibliographie]

class MonException extends Exception

{

int valeur;

MonException(int valeur)

{

this.valeur = valeur;

}

public String toString()

{

String str = super.toString();

return new String(str + " --> " + valeur);

}

}Le code prÃĐsentÃĐ ici n'est pas du tout obligatoire. En gÃĐnÃĐral, dans la plupart des classes d'exceptions, il n'y a aucun code. Cela n'empÊche pas de multiplier les classes d'exception afin de permettre d'obtenir un nom d'exception pertinent dans la console et de pouvoir filtrer aisÃĐment les exceptions à l'aide des catch.

III. Test unitaire▲

III-A. Introduction▲

III-A-1. Principes▲

- Qu'est-ce que le test ?

- Ce n'est pas ÂŦ exÃĐcuter une fois Âŧ.

- C'est vÃĐrifier les sorties d'un programme pour une ou plusieurs exÃĐcutions dont on connaÃŪt les entrÃĐes.

- Qu'est-ce que le test unitaire ?

- C'est tester toutes les parties d'un systÃĻme compliquÃĐ (et non pas complexe).

- C'est supposer que tester des parties permet au systÃĻme de mieux fonctionner.

- Que doit-on/peut-on tester ?

- Le comportement ÂŦ normal Âŧ.

- Le comportement aux bornes.

- Le comportement en dehors d'une plage valide.

III-A-2. Avantages▲

- Ãviter les oublis : votre objectif est de passer le test unitaire.

- RÃĐduire le nombre de bogues : chercher un bogue coÃŧte cher.

- Ãviter les rÃĐgressions de code lors d'ajouts, refactoring, modifications.

- Faciliter le travail en ÃĐquipe : le test d'autrui est testÃĐ et de confiance.

III-B. Junit▲

Junit est un framework de test unitaire. Il permet de rÃĐaliser proprement et d'automatiser l'exÃĐcution de tests unitaires pour :

- vÃĐrifier la conformitÃĐ de l'implÃĐmentation par rapport à la spÃĐcification unitaire ;

- tester la non-rÃĐgression du code au cours du temps.

Comment rÃĐaliser un test unitaire ?

- Utiliser le tag @Test devant une mÃĐthode ;

- ExÃĐcuter en tant que test Junit.

Exemple de test unitaire extrait de [JUCookbookBibliographie]Â :

@Test

public void simpleAdd()

{

Money m12CHF= new Money(12, "CHF");

Money m14CHF= new Money(14, "CHF");

Money expected= new Money(26, "CHF");

Money result= m12CHF.add(m14CHF);

assertTrue(expected.equals(result));

}ExÃĐcution des tests contenus dans la classe TestClassl :

java org.junit.runner.JUnitCore TestClassl.classIII-B-1. PrÃĐparation de tests▲

Avant une batterie de tests, il faut souvent faire des opÃĐrations pour instancier les objets, ouvrir les fichiers, ouvrir les sockets nÃĐcessaires aux tests. C'est l'installation du test (fixture en anglais). Deux tags Junit sont prÃĐvus pour cela :

- @Before : mÃĐthode appelÃĐe avant le test ;

- @After : mÃĐthode appelÃĐe avant le test.

public class MoneyTest

{

private Money f12CHF;

private Money f14CHF;

private Money f28USD;

@Before public void setUp()

{

f12CHF= new Moneyk12, "CHF");

f14CHF= new Money(14, "CHF");

f28USD= new Money(28, "USD");

}

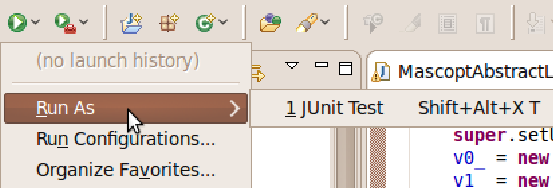

}ExÃĐcution des tests unitaires dans Eclipse :

III-C. Doctest▲

Doctest est un module Python permettant de rÃĐaliser du test unitaire sous la forme d'une sorte de documentation incluse au sein du code des classes/fonctions. Les idÃĐes principales sont :

- les tests doivent Être ÃĐcrits au sein du code testÃĐ :

- meilleure maintenabilitÃĐ,

- les tests servent d'exemples d'entrÃĐes/sorties ;

- les tests permettent de faire des tests de non-rÃĐgression ;

- ces tests sont une sorte de documentation.

Exemple de test unitaire pour la fonction factorielle.

III-D. Unittest▲

>>> factorial(3)

6ExÃĐcution de(s) test(s)Â :

import doctest

doctest.testmod()III-D-1. Exemple doctest sur la fonction factorielle▲

def factorial (n):

"""

>>> factorial (3)

6

"""

import math

if not n >= 0:

raise ValueError("n must be >= 0")

if math floor(n) != n:

raise ValueError("n must be exact integer")

if n+1 == n: # catch a value like 1e300

raise OverflowError("n too large")

result = 1

factor = 2

while factor <= n:

result *= factor

factor += 1

return result

if name == " main ":

import doctest

doctest.testmod()III-D-2. ExÃĐcution du test▲

Trying:

factorial (3)

Expecting:

6

ok

1 items had no tests:

__main__

1 items passed all tests:

1 tests in __main__ .factorial

1 tests in 2 items.

1 passed and 0 failed.

Test passed.En cas d'ÃĐchec du test :

Failed example:

factorial (3)

Expected:

6

Got:

7III-D-3. Exemple de tests unitaires sur factorielle▲

def factorial (n):

"Return the factorial of n, an exact integer >= 0.

If the result is small enough to fit in an int,

return an int. Else return a long.

>>> [factorial(n) for n in range(6)]

[1, 1, 2, 6, 24, 120]

>>> factorial (30)

265252859812191058636308480000000L

>>> factorial (-1)

Traceback (most recent call last):

...

ValueError: n must be >= 0

Factorials of floats are OK, but the float must be integer: >>> factorial (30.1)

Traceback (most recent call last):

...

ValueError: n must be exact integer

"""III-D-4. Test externalisÃĐ dans un fichier▲

Le fichier contenant les tests peut Être externe au programme. En fait, les tests peuvent Être situÃĐs dans n'importe quel document texte

Ceci est un fichier texte banal. Il contient des tests,

mais il faut auparavant faire l'import du module concern2:

>>> from example import factorial

Le test en lui-meme :

>>> factorial(6)

120Le main consiste alors à exÃĐcuter les tests du fichier :

doctest.testfile("factoriel_test_externe.txt")Failed example:

factorial (6)

Expected:

120

Got:

720III-D-5. RÃĻgles d'analyse de l'output▲

Doctest se base sur la comparaison de l'output de la fonction testÃĐe avec l'output fourni dans le test. Certaines rÃĻgles particuliÃĻres sont à connaÃŪtre :

- les lignes vides ne sont pas autorisÃĐes : elles servent de dÃĐlimiteur pour signaler la fin de l'output (utiliser <BLANKLINE> à la place dans le test) ;

- stderr est ignorÃĐÂ ; seul stdout est capturÃĐÂ ;

- si un backslash est attendu en output, des raw strings doivent Être utilisÃĐes

r"""

>>> machin(3)

6\n4

"""Expected:

6\n4

Got

6

4III-E. Gestion des exceptions▲

Les exceptions sont traitÃĐes comme des chaÃŪnes standards par doctest, mais avec des traitements supplÃĐmentaires pour gÃĐrer la variabilitÃĐ des traces de stack d'erreur :

- la ligne d'entÊte Traceback est dÃĐtectÃĐe et comparÃĐe ;

- la ligne comportant la stack d'erreur est ignorÃĐe ;

- la ligne contenant le type de l'erreur et l'appel fautif est comparÃĐe.

>>> [1, 2, 3].remove(42)

Traceback (most recent call last):

File "<stdin>", line 1, in ?

ValueError: list.remove(x): x not in listMÊme si doctest fait le boulot proprement, un best practice est d'omettre la stack d'erreur explicitement, sauf s'il est souhaitable de la conserver à des fins de documentation :

III-F. Unittest▲

Le test unitaire peut se faire de maniÃĻre plus classique à l'aide du module unittest comme dans l'exemple ci-dessous :

import random

import unittest

class TestSequenceFunctions(unittest.TestCase):

def setUp(self):

self.seq = range(10)

def testshuffle(self):

random.shuffle(self.seq)

self.seq.sort()

self.assertEqual(self.seq, range(10))

def testchoice(self):

element = random choice(selt_seq)

self.assert_(element in self.seq)

if __name__ == '__main__':

unittest.main()III-F-1. Les concepts d'Unittest▲

Unitest est un ensemble de classes permettant de dÃĐvelopper des tests en utilisant les concepts suivants :

- test fixture : prÃĐparation du test (crÃĐation d'objets, lancement de serveurs, proxys) ;

- test case : un test unitaire à proprement parler ;

- test suite : un ensemble de tests à exÃĐcuter successivement ;

- test runner : orchestration des tests et rapports à l'utilisateur (texte, graphique).

Unittest et doctest

Unittest est capable d'appeler des tests doctets :

import unittest

import doctest

import my module_with_doctests, and another

suite unittest.TestSuite()

for mod in my_module_with_doctests, and_another:

suite.addTest(doctest DocTestSuite(mod))

runner = unittest TextTestRunner()

runner.run(suite)IV. La sÃĐcuritÃĐ dans la machine virtuelle Java▲

Objectifs

- Comment dÃĐfinir des politiques de contrÃīle des applications Java ?

- Comment implÃĐmenter un composant de contrÃīle d'application Java ?

- Que vÃĐrifie la machine virtuelle lors de l'exÃĐcution du byte code ?

IV-A. Besoin : le sandboxing▲

Le sandboxing est le concept qui recouvre le contrÃīle d'une application. On souhaite contrÃīler ce qu'elle fait (les opÃĐrations autorisÃĐes) et à quoi l'application accÃĻde (les ressources).

Les ressources sont multiples :

- disques locaux, distants et leurs systÃĻmes de fichier ;

- mÃĐmoire locale/distantes (RAM)Â ;

- serveurs (notamment dans le cas d'une applet).

Le sandboxing classique le plus restreint est de laisser l'application accÃĐder au CPU, à l'ÃĐcran, clavier, souris, et à une partie de la mÃĐmoire. Un degrÃĐ de libertÃĐ supplÃĐmentaire consiste à donner accÃĻs au disque dur.

Deux modes classiques d'exÃĐcution existent :

- applet : sandboxing le plus restreint ;

- application : aucun sand boxing.

Objectifs

Comment dÃĐfinir des politiques de sand boxing plus fines ?

Comment charger ces politiques dans la VMÂ ?

IV-B. Introduction : les composants de sÃĐcuritÃĐ la VM▲

Architecture de la sÃĐcuritÃĐ dans Java, extrait de [JSECBibliographie].

IV-B-1. Architecture de la sÃĐcuritÃĐ dans Java▲

Le Bytecode verifier

Le Bytecode verifier s'assure que byte code ne viole pas des rÃĻgles du langage Java (cf. Le Bytecode verifierLe Bytecode verifier). Toutes les classes ne sont pas vÃĐrifiÃĐes, notamment celle du core API.

Le class loader

Le class loader est responsable du chargement des classes qui ne sont pas trouvÃĐes dans le CLASSPATH.

L'access controller

Il autorise ou interdit les accÃĻs des classes du core API vers l'operating system. C'est une sorte de contrÃīle des appels systÃĻme.

Le security manager

Prend les dÃĐcisions d'accÃĻs aux ressources du systÃĻme (fichiers, rÃĐseau, etc.) en fonction de la politique chargÃĐe. II peut coopÃĐrer avec raccess controller pour une partie de ses dÃĐcisions.

Le security package

Le package java.security est un ensemble d'outils dÃĐdiÃĐs aux mÃĐcanismes d'authentification des classes Java signÃĐes (clÃĐs, certificats, signatures, cryptage).

IV-C. Politiques de sÃĐcuritÃĐ pour la VM▲

Une politique de sÃĐcuritÃĐ s'ÃĐcrit sous la forme suivante :

grant codeBase "domaine cible"

{

permission X [...];

permission Y [...];

permission Z [...];

}Le domaine cible est :

- des ressources locales (fichiers)Â ;

- des ressources distantes (serveurs).

Les permissions ont :

- un nom ;

- des paramÃĻtres optionnels (actions, types).

Exemple :

grant codeBase "http://www.ensi-bourges.fr/"

{

permission java.security.AllPermission;

} ;IV-C-1. Permissions des politiques (1)▲

File permission : java.io.FilePermission

permission java.io.FilePermission "tmpFoo", "write";

permission java.io.FilePermission "<<ALL FILES>>",

"read,write,delete,execute";

permission java.io.FilePermission "Sfuser.homel/-", "read";Socket permission : java.net.SocketPermission

permission java.net.SocketPermission "www.ensi-bourges.fr:1-",

"accept,listen,connect,resolve"Runtime permission : java.lang.RuntimePermission

createClassLoader, getClassLoader, createSecurityManager, setI0, stopThread.

permission java.lang.RuntimePermission "accessClassInPackage.sdo.foo";IV-C-2. Permissions des politiques (2)▲

Security permission : java.io.SerialisablePermission

enableSubstitution : autorise enableReplaceObject() de ObjectInputStream. enableSubclassImplementation : autorise la surcharge de readObjet() et writeObject().

Property permission : java.util.PropertyPermission

permission java.util.PropertyPermission "java.*", "read";All permission : java.security.AIIPermission.

IV-C-3. Domaines▲

Fichiers :

file:/C:/files/truc.txt

file://files/truc.txt

file:${java.home}/files/truc.txtURLÂ :

// One jar filer

http://www.ensi-bourges.fr/files/truc.jar

// Class files:

http://www.ensi-bourges.fr/files/

// Class and jar files:

http://www.ensi-bourges.fr/files/*

// Class and jar files in any sub directories:

http://www.ensi-bourges.fr/files/-IV-C-4. Exemple complet de fichier de politique▲

keystore "Sfuser.homel${/}.keystore";

grant codeBase "file:${java.home}/lib/ext/-"

{

permission java.security.AllPermission;

} ;

grant codeBase "http://www.ensi-bourges.fr/files/"

{

permission java.io.FilePermission "/tmp", "read";

permission java.lang.RuntimePermission "queuePrintJob";

} ;IV-C-5. Invocation du security manager▲

Permettre le sandboxing :

Java -Djava.security.manager TestEcriture

Exception in thread "main" java.security.AccessControlException:

access denied (java.io.FilePermission testEcriture.txt write)PrÃĐciser une politique (URL du type HTTP ou file)Â :

java -Djava.security.manager -Djava.security.policy=URL TestEcriturePrÃĐciser une et une seule politique :

java -Djava.security.manager -Djava.security.policy==URL TestEcritureAppletviewer :

appletviewer -J-Djava.security.policy=URL urlsIV-D. Le security manager▲

Le security manager est mis en Åuvre lorsqu'un appel vers l'API Java est fait depuis un objet du programmeur. Principes du security manager :

- requÊte du programme vers l'API Java ;

- l'API Java demande l'autorisation au security manager ;

- si refusÃĐe, une exception est levÃĐe ;

- sinon l'appel est honorÃĐ.

ll est possible de catcher l'exception. Par exemple, dans le cas particulier des applets, il est classique d'avoir l'exception sun.appletAppletSecurityException: checkread. Voici une meilleure façon de procÃĐder, lorsque l'on est informe de l'exception, plutÃīt que de perdre la trace de l'exception :

OutputSteam os;

try

{

os = new FileOutputStream("statefile");

}

catch (SecurityException e)

{

os = new Socket webhost, webport).getOutputStream ();

// Ecriture dans os...

}IV-D-1. Mettre en place un security manager▲

Changer de security manager :

- rÃĐcupÃĐrer le security manager courant (ou null)Â ;

- Installer le security manager (ne peut plus Être enlevÃĐ) (utile pour une applet qui ne peut plus le changer).

public static SecurityManager getSecurityManager()

public static void setSecurityManager(SecurityManager sm)Exemple :

public class TestSecurityManager

{

public static void main(String args[])

{

System.setSecurityManager(new SecurityManagerImpl());

...do the work of the application...

}

}IV-D-2. MÃĐthodes du security manager : io▲

VÃĐrification de lecture/ÃĐcriture/suppression de fichier :

public void checkRead(FileDescriptor fd)

public void checkRead(String file)

public void checkWrite(FileDescriptor fd)

public void checkWrite(String file)

public void checkDelete(String file)checkRead() est appelÃĐ pour :

File.canRead()

File.isDirectory()

File.isFile()

File.lastModified()Extrait Javadoc :

Check if the current thread is allowed to read the given file. This method is called from FilelnputStream.FilelnputStreamO, RandomAccessFile. RandomAccessFile(), File.exists(), canReadO, isFile(), isDirectory(), lastModified(), length() and lista The default implementation checks FilePermission(filename, "read,. If you override this, call super.checkRead rather than throwing an exception.

IV-D-3. MÃĐthodes du security manager : rÃĐseau▲

VÃĐrifier l'ouverture d'une socket (appel pour Socket())Â :

public void checkConnect(String host, int port)VÃĐrifier l'ÃĐcoute d'un port et l'acceptation d'une requÊte (appel pour ServerSocket.accept()) :

public void checkListen(int port)

public void checkAccept(String host, int port)Changer l'implÃĐmentation par dÃĐfaut d'une socket :

public void checkSetFactory()Extrait Javadoc :

Check if the current thread is allowed to accept a connection from a particular host on a particular port. This method is called by ServerSocketimplAccept(). The default implementation checks SocketPermission(host + ":" + port, "accept,. If you override this, call super.checkAccept rather than throwing an exception.

IV-D-4. MÃĐthodes du security manager : vm▲

Protection de la virtual machine :

checkCreateClassLoader() --> ClassLoader() // Changement de class loader

checkExit() --> Runtime.exit() // Arret de la virtual machine

checkLink() --> Runtime.loadLibrary() // Chargement de code natif

checkExec() --> Runtime.exec() // Execution de commande shellProtection des threads avec checkAccess(Thread g)Â :

Thread.stop() Thread.interrupt()

Thread.suspend() Thread.resume()

Thread.setPriority0 Thread.setName()

Thread.setDaemon()Protection de l'inspection de classes avec checkMemberAccess()Â :

Class.getFields()

Class.getMethods()

Class.getConstructors()

Class.getField()

Class.getMethod()

Class.getConstructor()IV-E. Le Bytecode verifier▲

L'expÃĐrience des langages dÃĐrivÃĐs du C a conduit les concepteurs de Java à dÃĐfinir un certain nombre de rÃĻgles de sÃĐcuritÃĐ lors de l'interprÃĐtation du bytecode verifier. La difficultÃĐ de garantir de la sÃĐcuritÃĐ provient aussi de la dynamicitÃĐ du langage : les classes peuvent Être chargÃĐes à la volÃĐe, de maniÃĻre distante, et peuvent Être inspectÃĐes.

Par rapport à C++, on doit au moins garantir :

- l'encapsulation : private, protected, public ;

- la protection contre les accÃĻs mÃĐmoire arbitraires.

Java dÃĐfinit donc des rÃĻgles qui garantissent que :

- l'attribut privÃĐ reste privÃĐ (sauf sÃĐrialisation)Â ;

- la mÃĐmoire ne peut pas Être accÃĐdÃĐe arbitrairement ;

- entitÃĐ ayant une mÃĐthode final ne peut-Être change - variable public final - une sousâclasse exemple Thread.setPriority() ;

- certaines entitÃĐs sont final : exemple String (constante) ;

- une variable non initialisÃĐe ne peut Être lue (sinon cela revient à lire la mÃĐmoire) ;

- Les bornes des tableaux sont vÃĐrifiÃĐes ;

- Les casts sont vÃĐrifiÃĐs.

Objectif : rÃĐpondre à la question : ce byte code est-il lÃĐgal ? (mÊme s'il provient d'un autre langage que JavaâĶ).

IV-E-1. Attaque par dÃĐfinition de classe▲

public class CreditCard

{

public String acctNo = "0001 0002 0003 0004";

}public class TestCreditCard

{

public static void main(String args[])

{

CreditCard cc = new CreditCard(); System.out.println("Your account number is " + cc.acctNo);

}

}On change public en private :

jf@linotte:security/code> javac CreditCard.java

jf@linotte:security/code> javac TestCreditCard.java

jf@linotte:security/code> java TestCreditCard

Your account number is 0001 0002 0003 0004

jf@linotte:security/code) gvim CreditCard.java

jf@linotte:security/code> javac CreditCard.jaNTA

jf@linotte:security/code> java TestCreditCard

Exception in thread "main" java.lang.IllegalAccessError:

tried to access field CreditCard.acctNo from class

TestCreditCard at TestCreditCard.main(TestCreditCard.java:4)

jf@linotte:security/code> javac TestCreditCard.java

TestCreditCard.java:4: acctNo has private access in CreditCard

System.out.println("Your account number is " + cc.acctNo);IV-E-2. Attaque par substitution de classe▲

Autre exemple tirÃĐ de [JSECBibliographie]Â :

- copy the java.lang.String source file into our CLASSPATHÂ ;

- in the copy of the file, modify the definition of value--the private array that holds the actual characters of the string--to be public ;

- compile this modified class, and replace the String.class file in the JDKÂ ;

- compile some new code against this modified version of the String class. The new code could include something like this :

public class CorruptString

{

public static void modifyString(String src String dst)

{

for (int i = 0; i < src.length; i++)

{

if (i == dst.length)

return;

src.value[i] dst.value[i];

}

}

}Now any time you want to modify a string in place, simply call this modifyString() method with the string you want to corrupt (src) and the new string you want it to have (dst).

Remove the modified version of the String class.

IV-E-3. VÃĐrifications effectuÃĐes par le bytecode verifier▲

- Fichier .class : format correct ;

- Classes final : n'ont pas de sous-classe ;

- MÃĐthodes final : non surchargÃĐes ;

- classe : une seule superclasse ;

- pas de cast illÃĐgal (ex. int vers object)Â ;

- vÃĐrification upcast/downcast ;

- data stack : dÃĐbordement (rÃĐcursion infinie) ;

- operand stack : no overflow/underflow.

Les vÃĐrifications sont faites avant l'exÃĐcution et/ou en temps rÃĐel :

- code vÃĐrifie avant l'exÃĐcution ;

- Remplace par un code spÃĐcial indiquant que les tests ont ÃĐtÃĐ faits ;

- Sinon : IllegalAccessException ;

- possibilitÃĐ d'option : -noverify (ne marche plus en Java 2).

à l'exÃĐcution par exemple les casts, les bornes des tableaux :

void initArray(int a[], int nItems)

{

for (int i = 0; i < nItems; i++)

a[i] = 0;IV-F. La sÃĐrialisation▲

La sÃĐrialisation est un mÃĐcanisme simple pour ÃĐcrire des objets (et leurs dÃĐpendances pour les objets composites) dans des fichiers. Il est aussi utile par exemple pour l'API RMI pour la migration des objets sur le rÃĐseau. Pour rendre une classe sÃĐrialisable, on utilise un flag en implÃĐmentant l'interface Serializable.

Cependant, la sÃĐrialisation rÃĐvÃĻle les attributs privÃĐs :

- accessible en lecture sur le disque (ou autre buffer)Â ;

- peut mÊme Être ÃĐditÃĐ.

Le langage Java fournit le mot-clÃĐ Transient pour spÃĐcifier qu'une variable ne doit pas Être sÃĐrialisÃĐe.

Private transient String creditCardNumber ;IV-G. Le Keystore▲

Code signÃĐ, cf. tool jarsigner.

- keystore : clÃĐs publiques des entitÃĐs signÃĐes.

- à l'exÃĐcution :

- rÃĐcupÃĐration de la clÃĐ publique du code signÃĐÂ ;

- installation dans le Keystore (.Keystore).

- Administration du keystore : keytool.

V. La sÃĐcuritÃĐ dans Python ▲

V-A. Les vieilleries : rexec▲

Le module rexec ÃĐtait fait pour exÃĐcuter du code dans lequel le programmeur n'a pas confiance dans un environnement prÃĐparÃĐ Ã cet effet : c'est l'idÃĐe classique du sandboxing.

Un code non-trusted peut :

- violer des restrictions du bac à sable : rexec lÃĻve une exception ;

- attaquer des ressources (cpu, mÃĐmoire) : non prÃĐvu, utiliser un process à part.

Constructeur : class RExec(hooks=None, verbose=False)

r = import rexec

r = rexec.RExec()MÃĐthodes :

- r.r_import(modname) : importe le module dans le bac à sable ;

- r.r_exec(code) : exÃĐcute le code dans le bac à sable ;

- r.r_execfile(filename) : exÃĐcute le fichier dans le bac à sable ;

- r.r_add_module(modname)Â : ajoute et retourne un pointeur sur module.

Attributs de l'objet rexec :

- nok_builtin_names: Built-in functions not to be supplied in the sandbox ;

- ok_builtin_modules : Built-in modules that the sandbox can import ;

- ok_path : Used as sys.path for the sandbox's import statements.

V-B. mxProxy - Proxy-Access to Python Objects▲

mxProxy est une bibliothÃĻque open source soutenue par eGenix.com. Son but est de fournir une mÃĐthodologie gÃĐnÃĐrale pour restreindre l'accÃĻs à des attributs ou des mÃĐthodes de classe.

Le proxy fournit une protection des attributs de classe en dÃĐfinissant une sorte d'interface : une liste des noms des attributs vers lesquels les accÃĻs sont autorisÃĐs.

Et les mÃĐthodes et attributs privÃĐs ?

- Ils existent et peuvent Être utilisÃĐs à l'aide du __ ;

- leur caractÃĻre privÃĐ est une convention, rien n'est garanti.

class Toto():

def test(self):

return 10;

def test2(self):

return 15;

if name == " main ":

t = Toto()

print t.test(); # Ok, that's public

#print t.test2(); i Not ok, that's private

print t._Toto test2(); # Ok, too !L'appel d'une fonction reste toujours possible en utilisant _Classe mÃĐthode.

V-B-1. Types de proxy▲

Constructeur du proxy pour un objet :

Proxy(object,interface=None,passobj=None)- interface : sÃĐquence de string autorisant l'accÃĻs aux attributs/mÃĐthodes ;

- passobj : permet d'autoriser la rÃĐcupÃĐration de l'objet via .proxy_object().

Proxy avec read-cache : met en cache les attributs de l'objet wrappÃĐ

CachingInstanceProxy(object,interface=None,passobj=None)(attention aux remises à jour de l'objet wrappÃĐ) .

Proxy de type read-only :

ReadonlyInstanceProxy(object,interface=None,passobj=None)Proxy factory : permet de crÃĐer des instances de Class wrappe dans un Proxy

ProxyFactory(Class,interface=None)V-B-2. MÃĐthodes sur un proxy : rÃĐcupÃĐrer les attributs▲

MÃĐthode permettant de rÃĐcupÃĐrer des attributs :

- .proxy_getattr(name) : rÃĐcupÃĻre l'attribut name ;

- .proxy_setattr(name) : modifie l'attribut name ;

- .proxy_defunct() : retourne 1 si l'objet a dÃĐjà ÃĐtÃĐ garbage collectÃĐ.

from mx import Proxy

class DataRecord:

a= 2

b= 3

# Make read-only:

def public_setattr (self,what,to):

raise Proxy.AccessError('read-only')

# Cleanup protocol

def cleanup (self):

print 'cleaning up',self

o = DataRecord()

# wrap the instance:

p = Proxy.InstanceProxy(o,('a',))

# Remove o from the accessible system:

del o

print p.proxy_getattr( 'a')

print p.aV-B-3. MÃĐthodes sur un proxy : rÃĐcupÃĐrer les mÃĐthodes▲

Pour rÃĐcupÃĐrer des mÃĐthodes :

from mx import Proxy

class DataRecord:

a= 2

b= 3

# Make read-only:

def public_setattr (self,what,to):

raise Proxy.AccessError('read-only')

# Cleanup protocol

def cleanup (self):

print 'cleaning up',self

def essai(self):

print 'coucou'

o = DataRecord()

# Wrap the instance:

p = Proxy.InstanceProxy(o,('essai',))

# Remove o from the accessible system:

del o

print p.essai()

print p.b # Ne marche pasV-B-4. Substitution de classe par son proxy▲

from mx import Proxy

class DataRecord:

a = 2

b = 3

# Make read-only:

def public_setattr (self,what,to):

raise Proxy.AccessError('read-only')

# Cleanup protocol

def cleanup (self):

print 'cleaning up',self

# If you want to have the wrapping done automatically, you can use

# the InstanceProxyFactory:

DataRecord = Proxy.InstanceProxyFactory(DataRecord,('a',))

# This gives the same behaviour...

p = DataRecord()

print pa

#p.a = 3 # interdit par le code de setattr

#print p.b # interdit par le proxyVI. Bibliographie▲

| JSE(1Exemple try, 2Exemple catch) | The Java Tutorials : Exceptions. |

| RiffletSpecifier une exception | Une prÃĐsentation des principaux concepts objets dans Java 1.4.2, J.-M. Rifflet, 28 juin 2005. |

| JUCookbookJunit | JUnit Cookbook, Kent Beck and Erich Gamma. |

| JSEC(1Introduction: les composants de securite la VM, 2Attaque par substitution de classe) | Scott Oaks, Java Security, O'Reilly. Year={2001}. |